- 작성일

- 2017.08.14

- 수정일

- 2017.08.14

- 작성자

- 관리자

- 조회수

- 774

케르베르 이어 악명 높은 ‘록키’ 랜섬웨어 국내 유포중

록키 랜섬웨어, 케르베르 이어 한국 등 전 세계 유포

국내 포함해 네덜란드, 독일, 인도, 프랑스 등 도메인 악용

위험등급 최고 수준...백신 최신 버전 업데이트 등 보안에 신경써야

[보안뉴스 김경애 기자] 전 세계적으로 악명 높은 록키(Locky) 랜섬웨어가 이메일을 통해 또 다시 유포되며 기승을 부리고 있다. 특히, 12일 유포된 록키 랜섬웨어의 경우 국내 홈페이지 URL이 악용돼 이용자들의 각별한 주의가 요구된다.

위협정보 대응전문 서비스를 제공하는 제로써트(ZeroCERT) 측은 “이메일 첨부파일에 포함된 비주얼 베이직 스크립트(VBS) 파일을 실행하면 유포지 URL이 다운되는데, 명령제어(C&C) 서버로 악용되는 다양한 도메인들 속에 국내 홈페이지 URL이 발견됐다”며 “록키 랜섬웨어를 유포하기 위해 국내 홈페이지도 악용되고 있다”며 주의를 당부했다.

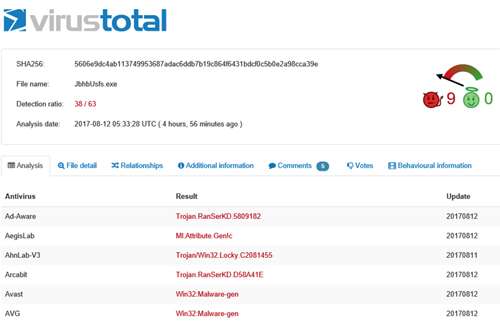

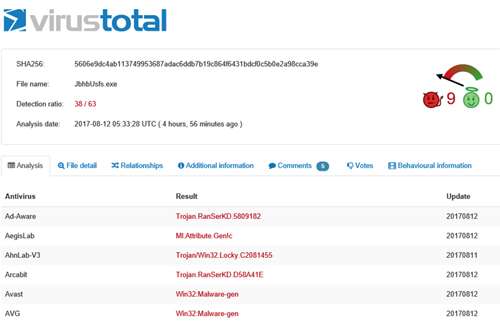

이와 관련 악성파일 정보를 공유하는 바이러스토탈(Virus Total)에 올라온 내용을 살펴보면 12일 오후 5시 39분경 국내 웹사이트(http://seoulXXXX.net/JbhbUsfs)가 악성 URL로 진단됐다.

바이러스 토탈에 등록된 위협정보를 다루는 65개 업체 중 비트디펜더, 에셋, 제로써트, 카스퍼스키 등 11곳이 악성 URL로 진단했으며, 위협정도는 최고 수준에 가깝게 평가했다.

63개 백신업체 가운데서는 안랩, 맥아피, 시만텍, 하우리 등 38개 백신업체가 악성파일로 진단했으며, 뿌려지는 악성파일의 위험도를 최고 수준으로 진단했다.

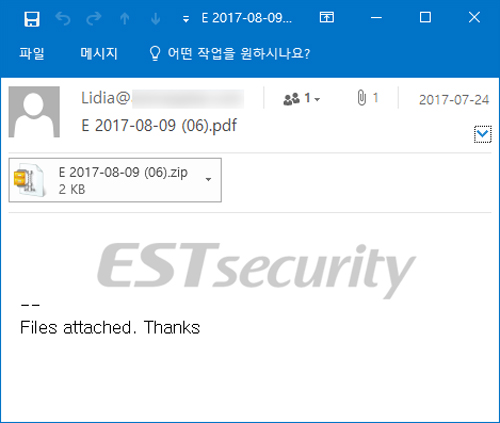

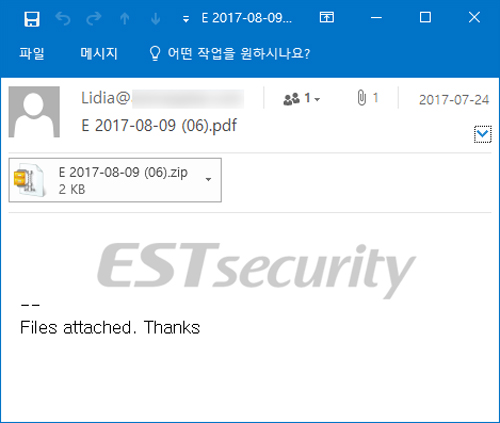

이보다 앞서 지난 10일 이스트시큐리티 시큐리티대응센터(ESRC)가 분석한 바에 따르면 이번 록키 랜섬웨어 공격수법도 기존 사례와 비슷하게 이메일에 ZIP 파일을 첨부했고, 압축 내부에 악성 비주얼 베이직 스크립트(VBS) 파일을 포함하고 있다고 밝혔다.

이메일 제목과 첨부파일에는 ‘E 2017-08-09 (숫자).확장명’ 형태를 띄고 있으며, 확장명은 ‘PDF’, ‘XLS’, ‘DOC’, ‘XLSX’, ‘DOCX’, ‘TIFF’, ‘JPG’ 등 다양하게 사용됐다.

록키 랜섬웨어 외에도 최근 케르베르 등 다양한 랜섬웨어가 전세계 적으로 유포되는 등 랜섬웨어 유포가 더욱 활발해진 것으로 드러났다.

이와 관련 제로써트 측은 “록키 랜섬웨어가 이메일을 통해 또 다시 유포되고 있다”며 “국내 웹사이트를 악용한 유포가 확인되고 있는 만큼 해당 웹사이트로 인한 랜섬웨어 감염 피해가 없도록 백신 및 소프트웨어를 최신 버전으로 업데이트하는 등 보안에 철저히 대응해줄 것”을 당부했다.

또한, 바이러스 수집가 엘뤼아르는 “현재 네덜란드, 독일, 인도, 프랑스 등 전 세계 여러 도메인 URL이 랜섬웨어 유포에 악용되고 있다”며 “랜섬웨어에 감염되면 파일이 암호화돼 다시 복구하기 어렵고 2차 피해가 발생할 수 있는 만큼 사전에 중요 파일은 백업하는 등 보안에 각별히 신경써야 한다”고 강조했다.

[김경애 기자(boan3@boannews.com)]

국내 포함해 네덜란드, 독일, 인도, 프랑스 등 도메인 악용

위험등급 최고 수준...백신 최신 버전 업데이트 등 보안에 신경써야

[보안뉴스 김경애 기자] 전 세계적으로 악명 높은 록키(Locky) 랜섬웨어가 이메일을 통해 또 다시 유포되며 기승을 부리고 있다. 특히, 12일 유포된 록키 랜섬웨어의 경우 국내 홈페이지 URL이 악용돼 이용자들의 각별한 주의가 요구된다.

▲12일 오후 5시33분경 바이러스 토탈에 올라온 록키 랜섬웨어 분석 정보[사진=바이러스토탈 캡처]

위협정보 대응전문 서비스를 제공하는 제로써트(ZeroCERT) 측은 “이메일 첨부파일에 포함된 비주얼 베이직 스크립트(VBS) 파일을 실행하면 유포지 URL이 다운되는데, 명령제어(C&C) 서버로 악용되는 다양한 도메인들 속에 국내 홈페이지 URL이 발견됐다”며 “록키 랜섬웨어를 유포하기 위해 국내 홈페이지도 악용되고 있다”며 주의를 당부했다.

이와 관련 악성파일 정보를 공유하는 바이러스토탈(Virus Total)에 올라온 내용을 살펴보면 12일 오후 5시 39분경 국내 웹사이트(http://seoulXXXX.net/JbhbUsfs)가 악성 URL로 진단됐다.

바이러스 토탈에 등록된 위협정보를 다루는 65개 업체 중 비트디펜더, 에셋, 제로써트, 카스퍼스키 등 11곳이 악성 URL로 진단했으며, 위협정도는 최고 수준에 가깝게 평가했다.

63개 백신업체 가운데서는 안랩, 맥아피, 시만텍, 하우리 등 38개 백신업체가 악성파일로 진단했으며, 뿌려지는 악성파일의 위험도를 최고 수준으로 진단했다.

이보다 앞서 지난 10일 이스트시큐리티 시큐리티대응센터(ESRC)가 분석한 바에 따르면 이번 록키 랜섬웨어 공격수법도 기존 사례와 비슷하게 이메일에 ZIP 파일을 첨부했고, 압축 내부에 악성 비주얼 베이직 스크립트(VBS) 파일을 포함하고 있다고 밝혔다.

▲록키 랜섬웨어가 이메일로 유포된 사례 화면[사진=이스트시큐리티 블로그]

이메일 제목과 첨부파일에는 ‘E 2017-08-09 (숫자).확장명’ 형태를 띄고 있으며, 확장명은 ‘PDF’, ‘XLS’, ‘DOC’, ‘XLSX’, ‘DOCX’, ‘TIFF’, ‘JPG’ 등 다양하게 사용됐다.

록키 랜섬웨어 외에도 최근 케르베르 등 다양한 랜섬웨어가 전세계 적으로 유포되는 등 랜섬웨어 유포가 더욱 활발해진 것으로 드러났다.

이와 관련 제로써트 측은 “록키 랜섬웨어가 이메일을 통해 또 다시 유포되고 있다”며 “국내 웹사이트를 악용한 유포가 확인되고 있는 만큼 해당 웹사이트로 인한 랜섬웨어 감염 피해가 없도록 백신 및 소프트웨어를 최신 버전으로 업데이트하는 등 보안에 철저히 대응해줄 것”을 당부했다.

또한, 바이러스 수집가 엘뤼아르는 “현재 네덜란드, 독일, 인도, 프랑스 등 전 세계 여러 도메인 URL이 랜섬웨어 유포에 악용되고 있다”며 “랜섬웨어에 감염되면 파일이 암호화돼 다시 복구하기 어렵고 2차 피해가 발생할 수 있는 만큼 사전에 중요 파일은 백업하는 등 보안에 각별히 신경써야 한다”고 강조했다.

[김경애 기자(boan3@boannews.com)]

- 첨부파일

- 첨부파일이(가) 없습니다.